引言 随着区块链技术的快速发展和加密货币市场的日益成熟,各种各样的代币在市场中崭露头角。Tokenim代币作为近年...

随着加密货币市场的不断扩大,Tokenim作为一种新兴的数字资产,迅速引起了投资者的关注。然而,随之而来的也有许多关于Tokenim的仿冒问题,尤其是在仿冒以太坊(ETH)方面。理解Tokenim和以太坊之间的区别,识别仿冒资产,了解如何保护自己的投资,是每一个投资者必备的技能。

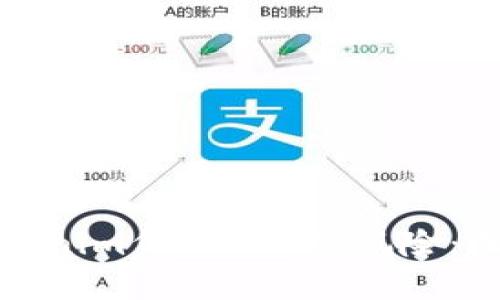

Tokenim是一种基于区块链技术的新兴数字货币,它允许用户进行多种类型的交易和投资。与此相比,以太坊(ETH)是一种已经在市场上获得显著认可的加密货币,其区块链平台支持智能合约和去中心化应用。Tokenim的价值主要依赖于其背后的项目和社区支持,而ETH的价值则源于其在整个区块链生态系统中的重要性。

Tokenim的设计可能会模仿以太坊的某些特征,以吸引快速进场的新投资者。然而,这样的设计可能包含安全隐患,导致某些Tokenim代币成为仿冒品。投资者需要清楚地认识到,Tokenim并非以太坊的直接替代品,而是可能的投资风险来源。

Tokenim的仿冒风险主要表现在以下几个方面:首先,某些伪造的Tokenim可能声称与ETH完全相同,甚至试图以ETH的品牌名义出售这些代币。其次,这些仿冒Tokenim可能存在着技术漏洞,导致投资者资金的损失。最后,不法分子利用伪造的Tokenim迷惑用户,从而进行诈骗。

由于Tokenim的不断变化和发展,投资者必须保持警惕,仔细研究每一个投资机会。使用各种工具为投资提供支持,如区块链浏览器、钱包审计及社交媒体的讨论,以降低仿冒的风险。

一旦意识到存在Tokenim的仿冒ETH的风险,投资者应该学会识别这些资产。首先,检查Tokenim的项目白皮书和官方网站,看是否公司历史、团队背景、技术白皮书等信息是否真实可靠。其次,关注社区反馈,通过社交媒体平台或相关论坛了解他人的看法。最重要的是,要核实通过哪些交易平台进行购买,以确保其信誉和安全性。

另外,观察交易量和市场流动性也是识别Tokenim的重要环节。合法的项目通常会在市场上保持稳定的交易量,而仿冒品可能会表现得不稳定或无效。良好的社区支持和开发者更新频率也都是评估Tokenim真实性的重要标准。

为保护自己的投资,投资者需要采取一系列的安全措施。首先,保持对仿冒品的警惕,进行充分的市场调研。其次,使用双重验证和冷钱包储存的方式,以保护资金不被黑客攻击。第三,投资者应该尽量将资金分散,避免将所有的资产集中于一种Tokenim之上。一项成功的投资策略应该包括多元化的投资组合,减少潜在的损失。

最后,及时跟踪行业的最新消息和动态,及时调整投资策略,是确保投资安全的有效方式。定期审计投资组合也有助于识别可能的风险和机会。

Tokenim和以太坊(ETH)之间的主要区别可以从几个方面进行探讨:首先是项目背景和技术架构。以太坊作为一个成熟的区块链平台,拥有强大的开发者社区和技术支持,而Tokenim则是一种新兴的数字资产,通常以特定项目为背景。其次是市场流通性和交易量,ETH的市场流通性远高于Tokenim。此外,ETH在交易所的可用性以及各类应用场景的数量也显著超过Tokenim。

此外,ETH的安全性和透明性得到了广泛认可,而Tokenim的设计可能存在安全漏洞,造成投资者资金损失。投资者在选择投资对象时,必须清楚地意识到这些本质上的区别。

投资Tokenim时,要注意选择正规交易所进行交易,并进行充分的背景调查。其次,使用多重身份验证和冷钱包存储等安全措施来保护自己的资产。同时,要时刻关注市场动态,及时调整投资策略。分散投资和定期审计自己的投资组合有助于降低风险。

最后,教育自己也至关重要。了解Tokenim的好坏与市场变化,及时掌握新信息,将更有助于做出明智的投资决策。投资者还应保持对行业的关注,了解新兴的区块链项目,以便迅速抓住潜在的投资机会。

Tokenim的仿冒行为通常通过不法分子创建伪造的代币来实现,这些代币的设计模仿了一些知名的加密货币,如以太坊。在这些伪造项目中,开发者会制造虚假的信誉和市场影响,吸引投资者上钩。

此外,这些仿冒代币通常使用欺骗手段进行市场宣传,例如在社交媒体上散播关于暴利的谣言或假消息,导致许多不明真相的投资者纷纷购买,最终导致他们损失惨重。因此,了解这些常见的欺骗手法是保护自己,避免落入陷阱的重要一步。

进行Tokenim的安全审核,一方面需要对项目的各项指标进行分析,例如技术文档、项目团队背景、社区反馈等;另一方面,还可以使用区块链分析工具,观察Tokenim的市场表现。审核的过程中,可以通过以下几个步骤逐一进行:首先,对其官方网站和白皮书进行审读;其次,查找其在社交媒体的评价,了解消费者对该Tokenim的看法;最后,利用技术工具来查看其交易记录和流通性,以确认其市场的活跃程度。

总体而言,进行Tokenim的安全审核是一个多方面的过程,不能仅仅依赖于某一方面的信息,而需要从多个维度进行综合分析。一个严谨的审核过程,将大幅降低投资风险。

在加密货币市场中,Tokenim的出现给投资者带来了新的机会和挑战。在了解和识别Tokenim仿冒ETH的风险时,投资者必须采取一定的安全措施,以避免潜在的损失。通过深入的市场调研、多元化投资和保持警惕,投资者能够在这个瞬息万变的市场中有效地保护自己的资产,且取得良好的回报。

面对复杂的加密货币环境,选择一个可靠的投资方案,并建立自己对Tokenim市场的深刻理解,将助力您在未来的加密货币投资中更加安全和成功。